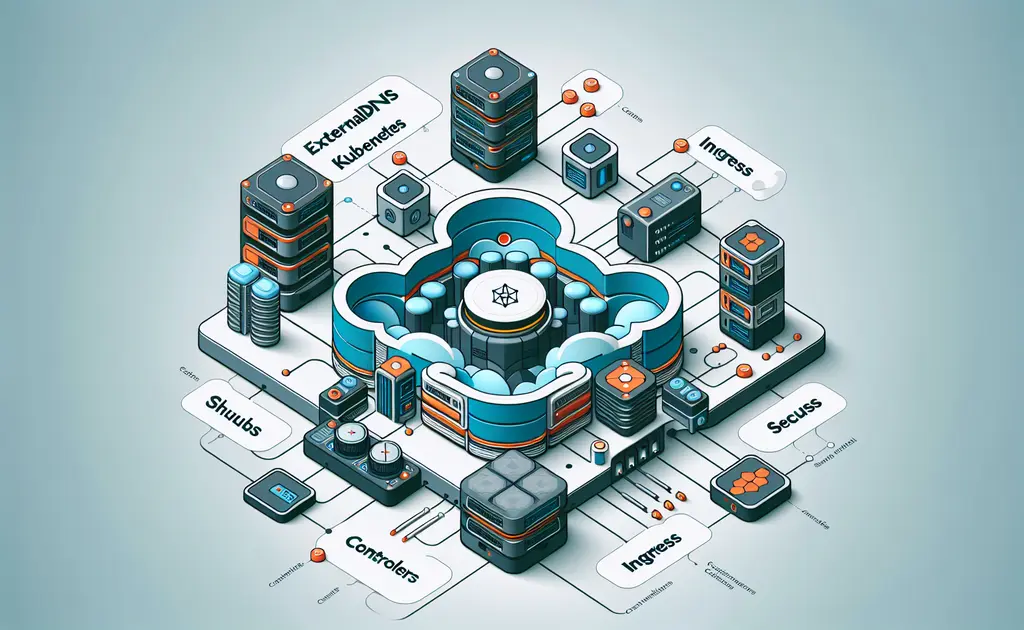

ExternalDNS Kubernetes sincroniza registros DNS con tus recursos (Services, Ingress) para que dejar de apuntar un load balancer sea tan simple como borrar el manifiesto. El dolor real suele ser IAM en el proveedor DNS y las colisiones de nombre; el artículo se centra en credenciales mínimas, anotaciones consistentes y cómo comprobar que el controlador realmente ve lo que crees.

- Verás cómo aislar cuentas cloud y permisos por zona para que un namespace no pueda secuestrar registros de otro equipo.

- Incluyo señales de “funciona en staging, falla en prod” (TTL, delegación, rate limits del proveedor).

- Acabas con una lista corta de comandos para correlacionar eventos del pod con cambios en tu zona DNS.

ExternalDNS Kubernetes: cuándo usarlo y qué problema resuelve

Muchas implementaciones fallan no por la herramienta, sino por la falta de criterios de operación. ExternalDNS Kubernetes es especialmente útil cuando necesitas estandarizar entornos, reducir errores manuales y mantener trazabilidad de cambios. Este enfoque te permite pasar de “funciona en mi entorno” a “funciona siempre bajo proceso controlado”.

Para entender el encaje en tu stack, revisa también categoría Kubernetes, Helm Kubernetes, Cert-Manager Kubernetes, ArgoCD Kubernetes, Terraform AWS VPC. Esos artículos te ayudan a integrar redes, observabilidad y políticas de seguridad con la misma filosofía operativa.

La base documental oficial para esta guía está en Kubernetes Documentation, Kubernetes Concepts, Kubernetes en GitHub, Kubernetes Tasks. En el artículo uso referencias oficiales para que puedas validar cada decisión con fuentes primarias, sin depender de recetas opacas.

Requisitos previos para ExternalDNS Kubernetes

Antes de aplicar nada en producción, prepara un entorno de pruebas que replique lo importante: versiones, rutas de red, tipo de autenticación y límites de recursos. Si no puedes clonar exactamente la plataforma, al menos replica los componentes críticos donde un error tendría impacto directo en disponibilidad.

Define también un criterio de rollback. En operaciones reales, desplegar rápido no compensa si no puedes volver atrás con seguridad. Para ExternalDNS Kubernetes, documenta qué comando revierte, qué datos podrían perderse y qué validaciones confirman recuperación completa.

Implementación paso a paso de ExternalDNS Kubernetes

En este bloque aplicamos una configuración base funcional. El objetivo no es cubrir todos los casos, sino darte una referencia sólida y mantenible que puedas adaptar. Ejecuta el fragmento en un entorno controlado antes de promover cambios a producción.

apiVersion: apps/v1

kind: Deployment

metadata:

name: external-dns

namespace: external-dns

spec:

template:

spec:

containers:

- name: external-dns

image: registry.k8s.io/external-dns/external-dns:v0.15.0

args:

- --source=ingress

- --provider=cloudflare

- --domain-filter=example.com

- --txt-owner-id=cluster-prod

Después de aplicar el código, realiza validación inmediata con comandos operativos. Esta verificación es obligatoria: muchas incidencias aparecen por asumir que “sin errores en consola” equivale a “servicio listo”, y no es así.

kubectl apply -f externaldns.yaml

kubectl -n external-dns get pods

kubectl -n external-dns logs deploy/external-dns --tail=100Si la validación no cumple lo esperado, no avances al siguiente paso. Corrige primero dependencias, permisos o conectividad. En ExternalDNS Kubernetes, encadenar pasos sobre una base inestable complica el diagnóstico y multiplica tiempo de recuperación.

Hardening y buenas prácticas para ExternalDNS Kubernetes

El hardening debe formar parte del despliegue, no ser una tarea “para después”. Aplica mínimo privilegio, controla exposición de puertos, separa secretos de configuración y registra cambios críticos con trazabilidad. Si una pieza requiere privilegios elevados, documenta por qué y durante cuánto tiempo.

Incluye controles preventivos en CI/CD: linting, validación sintáctica, chequeo de dependencias y revisión de políticas antes del merge. Esta disciplina evita que configuraciones arriesgadas lleguen a producción por error humano.

Cuando trabajes con ExternalDNS Kubernetes, revisa periódicamente versiones de componentes para no acumular deuda técnica. El riesgo operativo suele aparecer por “funcionaba hace meses” sin revisar cambios de compatibilidad.

Observabilidad y operación diaria de ExternalDNS Kubernetes

La operación madura requiere métricas y logs accionables. Define alertas con umbrales claros para disponibilidad, latencia, errores y saturación. Un panel bonito sin criterio de acción no evita incidentes.

Correlaciona eventos de despliegue con comportamiento del servicio. Si detectas degradación tras un cambio, podrás identificar causa raíz más rápido y decidir rollback con evidencia, no con intuición.

Para equipos que escalan, conviene mantener runbooks cortos: qué verificar primero, qué comandos ejecutar y cuándo escalar. ExternalDNS Kubernetes funciona mejor cuando cualquier persona del equipo puede seguir un procedimiento estándar sin depender de expertos concretos.

Troubleshooting real de ExternalDNS Kubernetes

Fallo 1: despliegue correcto pero servicio no responde. Revisa healthchecks, puertos, policy de red y DNS interno. En la mayoría de casos, el problema está en conectividad o en una dependencia no disponible.

Fallo 2: cambios aplicados pero comportamiento inconsistente. Comprueba drift entre entornos y configuraciones fuera de Git. Si hay cambios manuales no trazados, corrige la fuente de verdad antes de seguir.

Fallo 3: degradación de rendimiento. Analiza límites de recursos, cardinalidad de logs/métricas y patrones de carga. Ajustar solo CPU o RAM sin medir suele enmascarar el problema real.

Fallo 4: errores intermitentes de autenticación. Revisa expiración de secretos, sincronización de reloj y permisos efectivos. Muchos fallos “aleatorios” son rotaciones incompletas o desalineadas.

FAQ sobre ExternalDNS Kubernetes

¿Es válido para producción?

Sí, si aplicas validación previa, hardening, observabilidad y un rollback probado.

¿Qué debo automatizar primero?

Validaciones de configuración, despliegue reproducible y comprobaciones de salud post-cambio.

¿Cómo reducir riesgo en cambios críticos?

Despliegues incrementales, revisión por pares y ventanas de mantenimiento con plan de vuelta atrás.

¿Cada cuánto revisar la implementación?

Como mínimo una vez al mes para dependencias, seguridad, métricas y deuda técnica.

¿Qué indicador muestra madurez real?

Menor tiempo de recuperación y menor tasa de cambios fallidos, no solo “más despliegues”.

En resumen, ExternalDNS Kubernetes aporta valor cuando se combina con proceso operativo serio. Con código versionado, validaciones técnicas y disciplina de operación, tu equipo gana velocidad sin sacrificar estabilidad ni seguridad.

ExternalDNS Kubernetes: detalles que aparecen en la primera semana real

En EKS/GKE suele fallar antes el IAM/RBAC del proveedor DNS que el propio chart. Reserva un subdominio de prueba (lab.example.com) para no machacar registros legacy mientras afinas filtros domainFilters.

- Anotación equivocada en Ingress: ExternalDNS puede estar sanando pero tú mirabas solo Services;

kubectl logs -fdel pod es la fuente honesta. - Propagación: valida con

dig +tracedesde fuera del VPC; los resolvers internos mienten en caché justo el día del demo.

En entornos con varios equipos, ExternalDNS Kubernetes mejora claramente cuando se acompaña de una guía de operación compartida y de una revisión técnica periódica sobre cambios recientes, rendimiento y seguridad. Ese hábito evita deriva y mantiene la plataforma consistente en el tiempo.

ExternalDNS Kubernetes: troubleshooting DNS

Si los registros no aparecen, revisa primero permisos del token/API, filtro de dominio y ownership TXT. Son los tres fallos más frecuentes en producción.

kubectl -n external-dns logs deploy/external-dns --tail=200

kubectl get ingress -A

# Verifica TXT ownership en tu proveedor DNSCuando external-dns crea y elimina registros en bucle, suele haber conflicto entre varios controladores con distinto txt-owner-id.